Vulnerability Assessment: una guida essenziale

Il Vulnerability Assessment è una tappa cruciale nel processo di gestione delle vulnerabilità, focalizzato sull’identificazione e la valutazione di potenziali rischi per sistemi e reti. Le vulnerabilità, come configurazioni errate o software obsoleto, vengono individuate attraverso strumenti automatici e tecniche manuali; l’intero processo include la valutazione del rischio e fornisce raccomandazioni di rimedio.

I vantaggi sono molteplici: riduzione della superficie di attacco, minimizzazione del rischio, conformità normativa e ottimizzazione dell’infrastruttura. Il Vulnerability Assessment è un processo chiave per proteggere le organizzazioni dalle minacce digitali, assicurando la continuità e l’integrità delle operazioni aziendali.

CHE COS’È UN VULNERABILITY ASSESSMENT

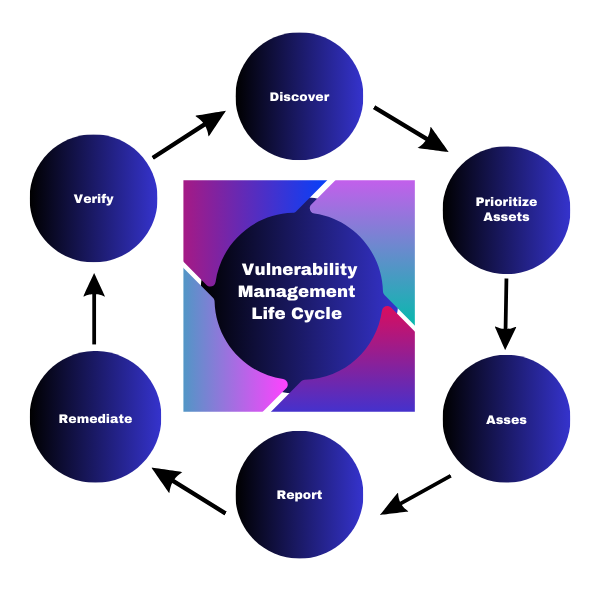

Il Vulnerability Assessment è una delle fasi di un processo più complesso, il Vulnerability Management, che prevede diversi fasi:

Il Vulnerability Assessment è un processo volto a individuare e valutare potenziali vulnerabilità e lo stato di esposizione a potenziali attacchi informatici a sistemi, reti e infrastrutture di un’organizzazione.

Esistono diverse tipologie di vulnerabilità, a seconda della complessità dell’infrastruttura tecnologica dell’organizzazione, ad esempio:

- Configurazioni errate di sicurezza

- Certificati scaduti o non aggiornati

- Applicazioni web e servizi che espongono codice

- Backup non aggiornati

Ogni vulnerabilità ha uno score che identifica la severity, ovvero la gravità. La prioritizzazione delle vulnerabilità dipende anche dalle criticità delle infrastrutture e dei sistemi delle organizzazioni.

COME EFFETTUARE UN VA

Il processo prevede diversi passaggi chiave:

- Definire l’ambito specificando i sistemi, le reti e le risorse da valutare per garantire una copertura completa

- Raccogliere informazioni rilevanti sull’infrastruttura dell’organizzazione, inclusi hardware, software, architettura di rete e policy di sicurezza

- Identificare le vulnerabilità utilizzando strumenti automatizzati e tecniche manuali per identificare potenziali vulnerabilità come configurazioni errate, versioni software obsolete, password deboli o sistemi senza patch

- Valutare i rischi di ciascuna vulnerabilità identificata in base al suo potenziale impatto sulle operazioni dell’organizzazione e assegnargli la priorità di conseguenza

- Fornire raccomandazioni di rimedio sulla base dei risultati della valutazione del rischio, offrire raccomandazioni per mitigare le vulnerabilità attraverso controlli tecnici o miglioramenti delle politiche

È importante sottolineare che i report prodotti dai tool automatizzati devono essere sempre analizzati da un team di esperti per individuare eventuali falsi positivi e interpretare le possibili cause della vulnerabilità.

Per garantire un adeguato livello di sicurezza è consigliabile effettuare le scansioni in maniera continuativa durante l’anno.

VANTAGGI DEL VULNERABILITY ASSESSMENT

L’esecuzione di questo assessment consente alle organizzazioni di beneficiare di numerosi vantaggi quali ad esempio:

- Riduzione della superficie di attacco

- Minimizzazione del rischio con contestuale aumento della postura di sicurezza

- Compliance normativa, per essere pronti alle direttive che verranno emanate (tipo NIS2)

- Ottimizzazione dell’infrastruttura tecnologica